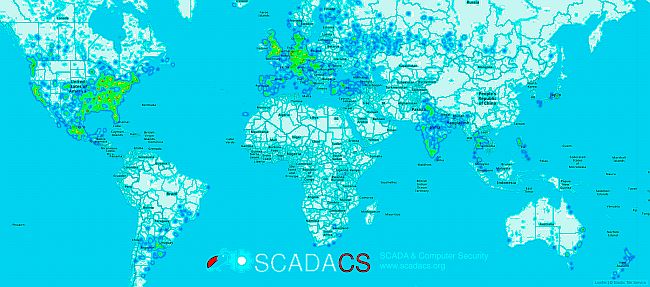

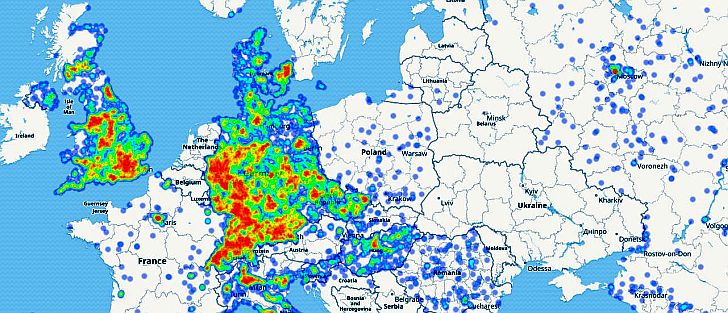

Sicherheitsforscher der Freien Universität Berlin haben nach dem Hackerangriff auf von der Deutschen Telekom betriebene Internetrouter die Lage umfassend kartografiert. Auf den Karten ist ersichtlich, wo sich die über das TR-069-Protokoll erreichbaren und teilweise angegriffen Home-Gateways oder Modems der Telekom und anderer Konzerne befinden. Die Karten zeigen, dass Deutschland flächendeckend betroffen war. Besonders stark waren jedoch die Regionen Berlin, München, Hamburg, Frankfurt am Main und Düsseldorf in Mitleidenschaft gezogen. In Deutschland gab es wenige Tage vor dem Hacker-Angriff am 27. November etwa 4,4 Millionen Geräte, die über das TR-069-Protokoll erreichbar waren. Von diesen Geräten gehörten 99 % zum Netz der Deutschen Telekom. Die weltweiten Karten zeigen, dass mehr als 60 Millionen Geräte (darunter in Brasilien und Mexiko) potenziell angreifbar sind. Das TR-069-Protokoll wird in der Regel für Wartungsarbeiten wie Firmware-Updates genutzt. Bereits seit 2014 ist bekannt, dass dieses Protokoll problematisch sein kann.

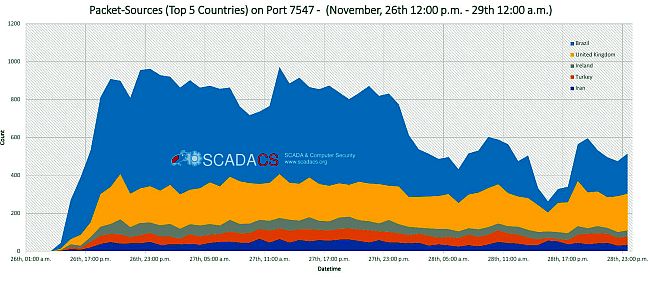

Das von der Freien Universität Berlin betriebene sogenannte Darknet (Sensor-Netz) hat eine starke Zunahme von Scans nach offenen TR-069-Ports registriert, um bis zu 15-mal so viele vom 26. November um 14.45 Uhr an. Die meisten IP-Pakete wurden von Brasilien, Großbritannien und Irland aus versendet. Als Indiz für die Verwendung eines Botnetzes – einer Gruppe kompromittierter und fremdgesteuerter Systeme – spricht, dass die Absender-IP-Adressen der Scan-Pakete zu einem sehr großen Teil unterschiedlich waren.

Nach Ansicht der Forscher demonstriert der Vorfall, dass die vorausschauende Erstellung von Lagebildern ein wichtiger Bestandteil einer Cyber-Sicherheitsstrategie sein müsse. Für die Darstellung der Daten nutzen die Forscher eine Analyse-Software, die im vom Bundesministerium für Bildung und Forschung geförderten RiskViz-Projekt erstellt worden ist. Bei dem RiskViz-Projekt wird eine neuartige dezentrale Suchmaschine erstellt, welche das Internet nach Diensten und industriellen Kontrollsystemen mit Schwachstellen durchforstet. Ziel ist es, ein digitales Lagebild über verwundbare Systeme im Internet zu erstellen. Das RiskViz-Projekt gehört zum Rahmenwerk des Bundesministeriums für Bildung und Forschung „IT-Sicherheit für Kritische Infrastrukturen“ und wird mit 4,2 Millionen Euro gefördert.

„Protokolle und Funktionen dieser Art sollten nicht für jeden im Internet einfach erreichbar sein“, kritisiert Prof. Dr.-Ing. Volker Roth, Leiter der SCADACS-Gruppe. „Forscherteams könnten dabei helfen, derartige Probleme zu erkennen, bevor sie akut werden. Dafür müssten jedoch die Betreiber von auffindbaren Geräten für das Risiko haften, falls ihre Geräte von Scans beeinträchtigt würden.“ Die IT-Sicherheitsforscher Johannes Klick und Stephan Lau der SCADACS-Gruppe betonen, dass aus technischer Sicht Wartungszugänge problemlos kryptografisch korrekt abgesichert und auf das notwendige Minimum reduziert werden könnten. Jedoch würden solche Sicherheitsmaßnahmen oft aus Kostengründen oder Unkenntnis abgelehnt.

Eine Liste zeigt die zehn Länder, in denen die meisten Geräte über das unverschlüsselte TR-069-Protokoll erreichbar waren.

USA 17.223.378 – 32,37 %

Deutschland – 4.421.067 – 10,40 %

Großbritannien – 3.578.780 – 8,31 %

Mexico – 3.113.879 – 6,73 %

Brasilien – 2.901.490 – 5,45 %

Indien – 2.120.082 – 3,98 %

Ägypten – 1.859.477 – 3,49 %

Russland – 1.525.392 – 2,87 %

Argentinien – 1.204.406 – 2,26 %

Türkei – 1.189.306 – 2,24 %

© 2009 – 2026 agência latinapress ist ein Angebot von

© 2009 – 2026 agência latinapress ist ein Angebot von

Leider kein Kommentar vorhanden!